針對 Ivanti vTM 關鍵漏洞的(de) PoC 攻擊代碼已發布

Ivanti 解決了一個(gè)嚴重身份驗證繞過漏洞的(de)網絡攻擊案件(jiàn),該漏洞被跟蹤爲 CVE-2024-7593(CVSS 評分(fēn)爲 9.8),該漏洞會(huì)影響虛拟流量管理(lǐ)器(qì) (vTM) 設備,該設備可(kě)能(néng)允許攻擊者創建流氓管理(lǐ)員帳戶。

Ivanti vTM (Virtual Traffic Manager) 是一種基于軟件(jiàn)的(de)流量管理(lǐ)解決方案,旨在優化和(hé)保護應用(yòng)程序交付。

“成功利用(yòng)此漏洞可(kě)導緻繞過身份驗證并創建管理(lǐ)員用(yòng)戶,”該軟件(jiàn)公司發布的(de)公告中寫道。“在 Ivanti vTM 22.2R1 或 22.7R2 版本以外的(de)版本中不正确地(dì)實施身份驗證算法,允許未經身份驗證的(de)遠程攻擊者繞過管理(lǐ)員面闆的(de)身份驗證。”

該漏洞是由于身份驗證算法的(de)錯誤實現造成的(de),該算法允許未經身份驗證的(de)遠程攻擊者繞過面向 Internet 的(de) vTM 管理(lǐ)員控制(zhì)台上(shàng)的(de)身份驗證。

該公司通過發布補丁 22.2R1(2024 年 3 月(yuè) 26 日發布)或 22.7R2(2024 年 5 月(yuè) 20 日發布)解決了該漏洞。該公司解釋說,将其管理(lǐ)界面指向私有(yǒu) IP 并限制(zhì)訪問的(de)客戶可(kě)以盡早解決問題。

Ivanti 表示,它不知道在野外利用(yòng)此漏洞的(de)攻擊,但(dàn)它知道概念驗證漏洞利用(yòng)代碼的(de)公開(kāi)可(kě)用(yòng)性。

“在披露時,我們不知道有(yǒu)任何客戶被此漏洞利用(yòng)。但(dàn)是,概念驗證是公開(kāi)的(de),我們敦促客戶升級到(dào)最新的(de)補丁版本,“該公告繼續說道。

爲了限制(zhì)此漏洞的(de)可(kě)利用(yòng)性,Ivanti 建議通過私有(yǒu)/公司網絡限制(zhì)管理(lǐ)員對網絡内部管理(lǐ)接口的(de)訪問。

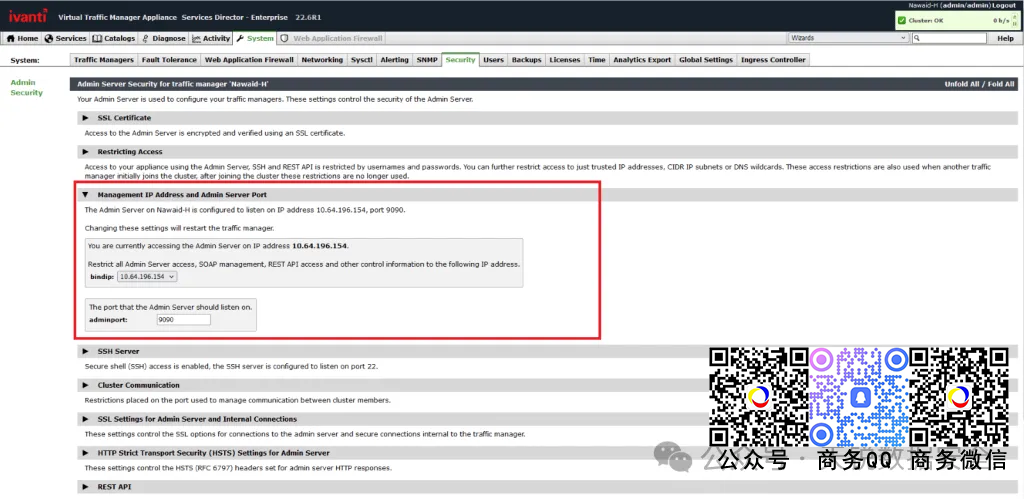

以下是公司提供的(de)說明(míng):

1. 在 VTM 服務器(qì)上(shàng),導航到(dào)“系統>安全性”,然後單擊頁面的(de)“管理(lǐ) IP 地(dì)址和(hé)管理(lǐ)服務器(qì)端口”部分(fēn)的(de)下拉列表 2.在 bindip 下拉列表中,選擇管理(lǐ)接口 IP 地(dì)址。作爲另一種選擇,客戶還可(kě)以直接使用(yòng)“bindip”設置上(shàng)方的(de)設置來限制(zhì)對受信任 IP 地(dì)址的(de)訪問,從而進一步限制(zhì)誰可(kě)以訪問該接口。

産品方案了解

産品方案了解